ニュース 2019.05.30 ユニクロとGUの通販サイト、不正ログインで46万件超の顧客情報が流出

5月13日、ファーストリテイリングと傘下のユニクロ、ジーユー(GU)は「ユニクロ公式オンラインストア」と「ジーユー公式オンラインストア」が第三者によるリスト型アカウントハッキング攻撃を受け、約46万件の個人情報が閲覧された可能性があると発表した。

同社では顧客から「身に覚えのない登録情報変更の通知メールが届いた」という申し出を受けて調査を進めたところ、4月23日から5月10日にかけ、不正ログインが試行されたことを確認したという。同社では顧客から「身に覚えのない登録情報変更の通知メールが届いた」という申し出を受けて調査を進めたところ、4月23日から5月10日にかけ、不正ログインが試行されたことを確認したという。

氏名や住所、体のサイズが流出するもカード番号は無事

不正ログインを受けたことを確認したアカウントは46万1091件で、漏えいしたと見られる情報は以下の通りだ。

● ユーザーの氏名(姓名、フリガナ)

● ユーザーの住所(郵便番号、市区郡町村、番地、部屋番号)

● ユーザーの電話番号、携帯電話番号、メールアドレス、性別、生年月日、購入履歴、マイサイズに登録している氏名およびサイズ

● 配送先の氏名(姓名、フリガナ)、住所、電話番号

● クレジットカード情報の一部 (カード名義人、有効期限、クレジットカード番号の一部)

クレジットカード番号は、上4桁と下4桁以外は非表示としており、クレジットカードのセキュリティコードも保存していないため、漏えいの可能性はないとしている。

不正ログインを受けたIDはパスワードを無効化済み

現在は、不正ログインが試行された通信元を特定してアクセスを遮断し、その他のアクセスの監視も強化しされている。

不正ログインされた可能性のある461,091件のユーザIDについては、5月13日にパスワードを無効化し、パスワードの再設定と登録内容の確認をユーザーに個別で依頼した模様だ。

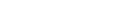

複数サイトでのパスワードの流用に注意

今回の不正ログインの手法は、他社のサービスから流出した可能性のあるユーザID・パスワードを利用した「リスト型アカウントハッキング(リスト型攻撃)」の手法で行われたものと見られている。

今回の攻撃を受けて、ファーストリテイリング社では「他社サービスとは異なるパスワードを設定すること」「第三者が容易に推測できるパスワードを使用しないこと」といった注意喚起を行った。

【関連リンク】

・「リスト型アカウントハッキング(リスト型攻撃)」による弊社オンラインストアサイトへの不正ログインの発生とパスワード変更のお願いについて(UNIQLO)https://www.uniqlo.com/jp/corp/pressrelease/2019/05/19051409_uniqlo.html

・「リスト型アカウントハッキング(リスト型攻撃)」に関する総務省報道資料(総務省)http://www.soumu.go.jp/menu_news/s-news/01ryutsu03_02000063.html

TEXT:セキュリティ通信 編集部

PHOTO:iStock